De nombreuses entreprises pensent être protégées contre les cyberattaques alors que des failles critiques restent invisibles. Pourtant, les chiffres sont sans appel : une cyberattaque coûte en moyenne 55,6 millions de francs CFP à une PME française, soit 5 à 10 % du chiffre d’affaires. En 2026, les PME sont devenues la cible numéro un des cybercriminels, car elles sont souvent moins bien protégées que les grandes structures tout en étant fortement dépendantes de leurs outils numériques.

Un simple problème de sécurité peut bloquer l’activité pendant plusieurs jours, voire plusieurs semaines. La bonne nouvelle ? Quelques vérifications simples permettent déjà d’évaluer le niveau de sécurité de votre infrastructure informatique et d’identifier les points faibles avant qu’ils ne soient exploités.

Pourquoi la sécurité informatique est devenue essentielle

La dépendance aux outils numériques n’a jamais été aussi forte. Messagerie, applications cloud, systèmes de gestion, services bancaires en ligne, bases de données clients : l’ensemble de l’activité d’une entreprise repose aujourd’hui sur son infrastructure informatique. Cette digitalisation massive s’accompagne d’une multiplication des cyberattaques.

Selon le rapport Cyble 2026, les groupes de ransomware ont revendiqué 2 018 incidents au troisième trimestre 2025, soit une hausse de 30 % par rapport à l’année précédente. Les attaques sont devenues plus sophistiquées grâce à l’intelligence artificielle qui permet de créer des emails de phishing ultra-convaincants et d’automatiser les intrusions.

Les conséquences d’une panne ou d’un ransomware sont dramatiques :

- Perte de données critiques : fichiers clients, comptabilité, documents stratégiques

- Arrêt complet de l’activité pendant plusieurs jours ou semaines

- Coûts directs et cachés : rançon, intervention d’experts, perte de chiffre d’affaires

- Atteinte à la réputation et perte de confiance des clients

- Sanctions réglementaires avec l’entrée en vigueur de directives comme NIS2

À l’échelle mondiale, le coût des cyberattaques pourrait atteindre 15,63 milliards de dollars d’ici 2029. En France, le coût annuel de la cybercriminalité a dépassé les 100 milliards d’euros en 2024.

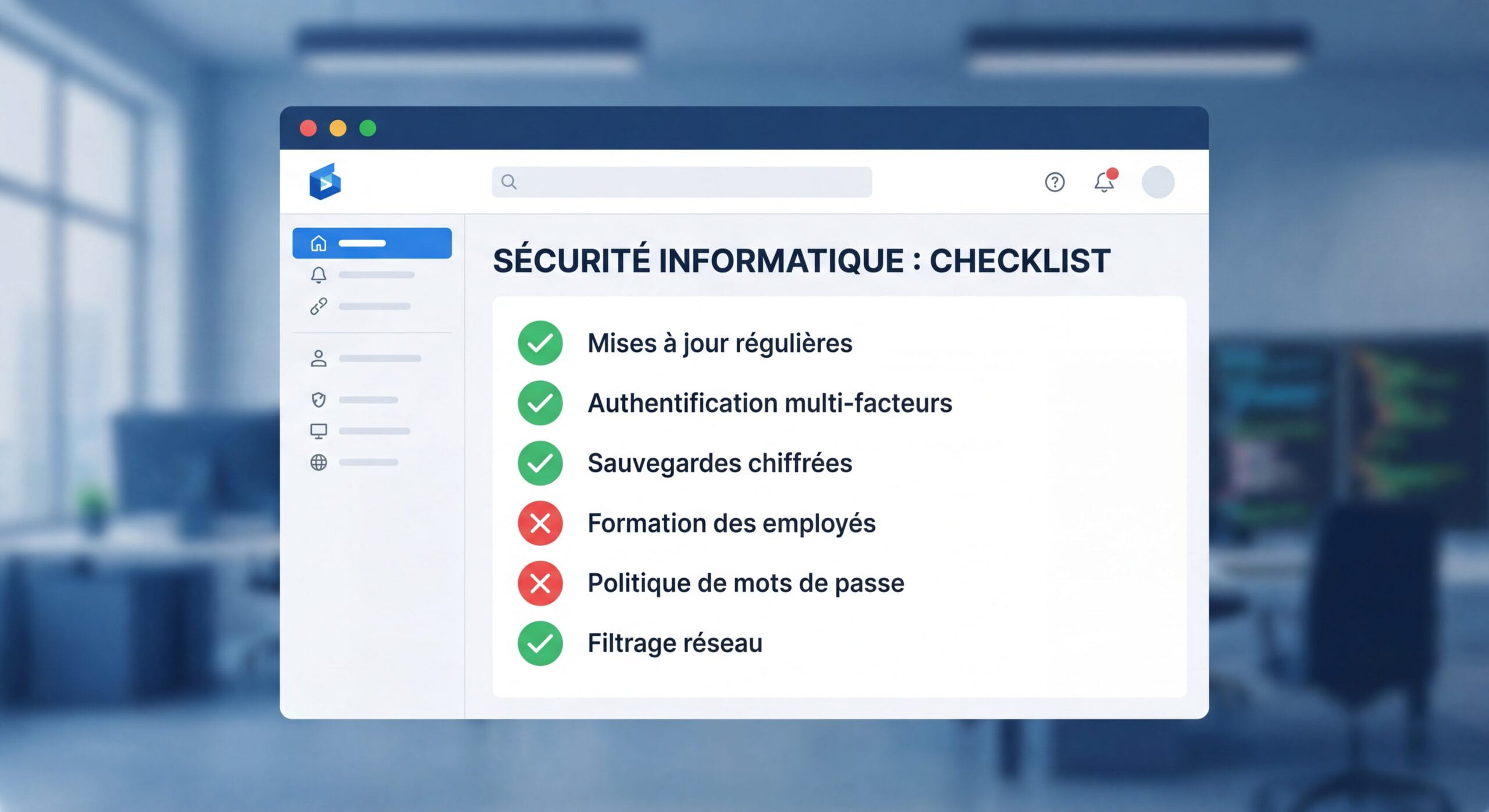

5 vérifications simples que vous pouvez faire vous-même

Avant de faire appel à un expert, vous pouvez réaliser ces tests simples pour évaluer votre niveau de sécurité. Aucune compétence technique avancée n’est requise.

1. Vérifier que les sauvegardes existent et peuvent être restaurées

Ne vous contentez pas de savoir que « des sauvegardes sont faites ». Posez-vous ces questions :

- Où sont stockées les sauvegardes ? Sont-elles déconnectées du réseau principal ?

- Quand a eu lieu la dernière sauvegarde ?

- Avez-vous déjà testé une restauration complète ?

De nombreuses entreprises découvrent au moment d’une attaque que leurs sauvegardes sont corrompues ou incomplètes. Les assureurs cyber exigent désormais des sauvegardes déconnectées du réseau comme condition d’indemnisation.

2. Vérifier que Windows et les serveurs sont à jour

Les mises à jour de sécurité corrigent des vulnérabilités critiques exploitées par les pirates. Pour vérifier :

- Ouvrez Windows Update et vérifiez la date de la dernière mise à jour

- Consultez vos serveurs : sont-ils configurés pour installer automatiquement les correctifs ?

- Vérifiez également vos applications métier et votre antivirus

Les attaques exploitent massivement les systèmes non mis à jour. Un simple retard de quelques semaines peut suffire aux cybercriminels.

3. Vérifier que les mots de passe sont différents et robustes

Les mots de passe faibles ou réutilisés sont la porte d’entrée la plus courante pour les pirates. Vérifiez :

- Utilisez-vous le même mot de passe pour plusieurs services ?

- Vos mots de passe comportent-ils au moins 12 caractères avec majuscules, chiffres et symboles ?

- Avez-vous activé l’authentification à deux facteurs (MFA) sur vos outils critiques ?

L’authentification multifacteur (MFA) est devenue une exigence minimale en 2026, notamment pour les accès administrateurs et les services cloud.

4. Vérifier que l’accès distant est sécurisé

Avec le télétravail, les accès distants sont devenus monnaie courante. Mais sont-ils sécurisés ?

- Utilisez-vous un VPN pour les connexions à distance ?

- Les anciens employés ont-ils toujours accès aux systèmes ?

- Les accès sont-ils protégés par MFA ?

Les connexions non sécurisées sont une cible privilégiée pour les attaquants qui cherchent à s’infiltrer dans votre réseau.

5. Vérifier que les antivirus et pare-feu sont actifs

Cela paraît évident, mais de nombreuses entreprises découvrent que :

- L’antivirus n’est plus actif ou n’a pas été renouvelé

- Le pare-feu Windows est désactivé sur certains postes

- Aucune supervision n’alerte en cas de désactivation

Vérifiez régulièrement que ces protections de base fonctionnent sur tous les postes et serveurs.

Les signaux d’alerte qui doivent vous inquiéter

Certaines situations doivent immédiatement vous alerter sur le niveau de risque de votre entreprise :

| Signal d’alerte | Niveau de risque | Action recommandée |

|---|---|---|

| Personne ne sait où sont les sauvegardes | 🔴 Critique | Audit immédiat |

| Les mots de passe sont partagés entre collègues | 🔴 Critique | Formation + politique de sécurité |

| Aucun système de supervision en place | 🟠 Élevé | Mise en place d’outils de monitoring |

| Les serveurs ne sont jamais mis à jour | 🔴 Critique | Plan de correctifs urgent |

| Tous les utilisateurs ont des droits administrateurs | 🟠 Élevé | Révision des permissions |

| Pas de plan de continuité en cas d’attaque | 🟠 Élevé | Élaboration d’un PCA/PRA |

Si vous identifiez plusieurs de ces signaux, votre entreprise est particulièrement vulnérable. Selon les experts, la plupart des attaques réussies exploitent ces mêmes failles : mots de passe faibles, mises à jour manquantes, sauvegardes insuffisantes et employés non formés.

Les bons gestes à adopter au quotidien

La sécurité informatique n’est pas qu’une question d’outils : elle repose sur des pratiques quotidiennes que toute l’entreprise doit adopter.

Sauvegarder les données régulièrement

Mettez en place la règle du 3-2-1 :

- 3 copies de vos données

- Sur 2 supports différents

- Dont 1 hors site ou déconnectée du réseau

Testez vos sauvegardes au moins une fois par trimestre pour vous assurer qu’elles fonctionnent réellement.

Utiliser des mots de passe forts et uniques

Adoptez un gestionnaire de mots de passe pour générer et stocker des mots de passe complexes et différents pour chaque service. Activez systématiquement l’authentification à deux facteurs (MFA) sur tous les outils critiques : messagerie, cloud, banque, CRM.

Mettre à jour les systèmes régulièrement

Configurez les mises à jour automatiques pour Windows, les applications et l’antivirus. Planifiez une maintenance mensuelle pour vérifier que tous les systèmes sont à jour, y compris les serveurs et les équipements réseau.

Former les utilisateurs aux emails frauduleux

Les commerciaux reçoivent en moyenne 2 468 emails par an et représentent le profil de risque maximal. Les dirigeants, avec 2 209 emails annuels, sont ciblés entre 20h et 22h, et 26 % d’entre eux tombent dans le panneau des ransomwares.

Organisez des formations régulières sur :

- La détection des emails de phishing

- Les bons réflexes face à une pièce jointe ou un lien suspect

- La procédure à suivre en cas de doute

Limiter les accès administrateurs

Appliquez le principe du moindre privilège : chaque utilisateur ne doit avoir accès qu’aux ressources strictement nécessaires à son travail. Créez des comptes séparés pour les tâches administratives et les tâches quotidiennes.

Surveiller les systèmes informatiques

La mise en place d’outils de supervision permet d’identifier rapidement les comportements anormaux sur le réseau et d’intervenir avant qu’une intrusion ne cause des dommages importants. Pour les organisations plus importantes, un centre opérationnel de sécurité (SOC) assure une surveillance 24h/24.

Pourquoi un audit informatique reste indispensable

Même en appliquant ces bonnes pratiques, de nombreuses failles restent invisibles sans analyse technique approfondie. C’est là qu’intervient l’audit de sécurité informatique.

Ce qu’apporte un audit professionnel

Un audit de sécurité en 2026 n’est plus une simple formalité administrative : c’est le socle d’une gouvernance cyber mature. L’audit permet de :

Analyser l’infrastructure complète : serveurs, postes de travail, réseau, cloud, applications métier, accès distants. Un expert identifie les vulnérabilités techniques que vous ne pouvez pas détecter vous-même.

Tester réellement les sauvegardes : vérifier qu’elles sont complètes, accessibles et restaurables en conditions réelles. Beaucoup d’entreprises découvrent lors d’un audit que leurs sauvegardes sont inutilisables.

Vérifier les accès et les permissions : qui a accès à quoi ? Les anciens employés ont-ils toujours des comptes actifs ? Les droits sont-ils correctement configurés ?

Identifier les vulnérabilités cachées : failles de sécurité dans les applications, configurations par défaut non sécurisées, services inutiles exposés sur Internet.

Mettre en place un plan de sécurisation priorisé : l’audit ne se contente pas de pointer les problèmes. Il évalue le risque réel pour votre activité et propose des recommandations adaptées à vos ressources, avec un budget et un calendrier.

Les exigences réglementaires en 2026

La directive NIS2 est entrée en phase d’application stricte en 2026, étendant les obligations de cybersécurité à plus de 15 000 entités françaises. Les entreprises concernées doivent notamment :

- Désigner un responsable de la sécurité des systèmes d’information (RSSI)

- Réaliser des audits réguliers de leur infrastructure

- Mettre en place des plans de continuité d’activité

- Notifier les incidents de sécurité dans les 24 heures

Même si votre entreprise n’est pas directement concernée par NIS2, vos clients ou donneurs d’ordre peuvent vous imposer ces exigences par contrat. La conformité devient un critère de sélection pour accéder à certains marchés.

Chiffres Clés

📊 455,6 millions de francs CFP : coût moyen d’une cyberattaque pour une PME française, soit 5 à 10% du chiffre d’affaires (Source : ANSSI)

🔴 +30% : hausse des attaques par ransomware au troisième trimestre 2025 avec 2 018 incidents revendiqués (Source : Rapport Cyble 2026)

💰 12 000 milliards de francs CFP : coût annuel de la cybercriminalité en France en 2024, multiplié par 20 en moins de 10 ans (Source : CESIN)

🎯 47% : pourcentage d’entreprises victimes de cyberattaques en 2026 (Source : Statistiques Cybersécurité 2026)

Questions Fréquentes (FAQ)

Combien coûte un audit de sécurité informatique pour une PME ?

Le coût d’un audit varie selon la taille de l’infrastructure et la profondeur de l’analyse, généralement entre 2 000 et 10 000 euros pour une PME. C’est un investissement largement inférieur au coût moyen d’une cyberattaque (466 000 euros). De nombreux prestataires proposent un premier diagnostic gratuit pour évaluer vos besoins.

À quelle fréquence faut-il réaliser un audit de sécurité ?

Il est recommandé de réaliser un audit complet au moins une fois par an, et systématiquement après tout changement majeur de votre infrastructure (migration cloud, nouveau système, fusion d’entreprises). Des audits ciblés peuvent être réalisés plus fréquemment sur des points critiques.

Mon entreprise est-elle trop petite pour être ciblée par des cyberattaques ?

C’est une idée reçue dangereuse. En 2026, les PME sont devenues la cible numéro un car elles sont moins bien protégées que les grandes structures. Les cybercriminels utilisent des attaques automatisées qui visent toutes les entreprises sans distinction de taille.

Que faire immédiatement après avoir détecté une cyberattaque ?

Déconnectez immédiatement les systèmes infectés du réseau, ne payez pas la rançon avant d’avoir consulté des experts, déposez plainte dans les 72 heures (obligation légale pour bénéficier de l’assurance cyber), contactez votre prestataire informatique et votre assureur, et documentez tout ce qui s’est passé.

L’authentification à deux facteurs (MFA) est-elle vraiment nécessaire ?

Oui, absolument. Le MFA est devenu une exigence minimale en 2026, notamment pour les accès administrateurs, les services cloud et les connexions à distance. Les assureurs cyber l’exigent désormais pour accorder une couverture. Cette mesure simple bloque la majorité des tentatives d’intrusion.

Conclusion

La sécurité informatique en entreprise repose sur une combinaison de bonnes pratiques quotidiennes, d’outils adaptés et de surveillance continue. Les vérifications simples présentées dans cet article vous permettent d’évaluer rapidement votre niveau de protection, mais elles ne remplacent pas l’expertise d’un audit professionnel.

Face à la sophistication croissante des cyberattaques et aux nouvelles exigences réglementaires comme NIS2, investir dans la sécurité informatique n’est plus une option mais une nécessité pour assurer la continuité de votre activité. Le coût d’un audit reste dérisoire comparé aux conséquences financières et opérationnelles d’une cyberattaque.

Ne laissez pas des failles invisibles mettre en péril votre entreprise. Commencez dès aujourd’hui par les vérifications de base, formez vos équipes, et faites évaluer votre infrastructure par des experts.

Vous êtes une entreprise à Nouméa ou en Nouvelle-Calédonie ?

Les entreprises en Nouvelle-Calédonie peuvent faire réaliser un audit informatique gratuit afin d’évaluer le niveau de sécurité de leur infrastructure. Cet audit permet d’identifier les failles éventuelles et de proposer des solutions adaptées pour protéger les données et garantir la continuité des activités.

Il est possible de contacter l’équipe commerciale de Stratos pour bénéficier d’un premier diagnostic et échanger sur les bonnes pratiques à mettre en place. N’attendez pas qu’une cyberattaque paralyse votre activité : anticipez les risques dès maintenant.